Najbardziej żarłoczna z czarnych dziur utworzyła najjaśniejszy obiekt we wszechświecie

19 lutego 2024, 17:41Astronomowie z Chile, Francji i Australii zidentyfikowali najjaśniejszy kwazar, a jednocześnie najszybciej rosnącą czarną dziurę i najjaśniejszy znany obiekt we wszechświecie. Kwazary to galaktyki z niezwykle jasnym źródłem promieniowania w centrum. Znajduje się tam supermasywna czarna dziura, która pochłania olbrzymie ilości materii.

Zune w sklepach

14 listopada 2006, 12:18Kieszonkowy odtwarzacz Zune pojawił się oficjalnie w amerykańskich sklepach. Najnowsze urządzenie Microsoftu jest pierwszą próbą obalenia dominacji iPoda.

F-22 też mają problemy

27 lutego 2007, 10:03Najnowocześniejsze myśliwce świata, amerykańskie F-22 Raptor, uległy poważnej awarii podczas lotu przez Pacyfik. Te supernowoczesne samoloty zaprojektowane tak, by być niewidzialnymi dla radarów, wyposażone w zaawansowane systemy radarowe, najnowsze rodzaje broni i silnik, który pozwala gwałtownie przyspieszać bez pozostawienia olbrzymiej smugi kondendacyjnej, nie oparły się tzw. problemowi roku 2000.

Pół miliarda w nielegalnych programach

25 lipca 2007, 11:27Po dwóch latach śledztwa prowadzonego wspólnie z FBI, chińska policja rozbiła dwa gangi sprzedające pirackie oprogramowanie. Podczas akcji skonfiskowano programy o łącznej wartości... 500 milionów dolarów.

Szeptanie wystarczy

22 stycznia 2008, 23:26Cyfrowe kamery wideo już dawno przestały służyć jedynie do rejestrowania obrazu. Coraz częściej stosowane są automaty czytające tablice rejestracyjne samochodów, rozpoznające rysy twarzy, czy poszukujące podejrzanych pakunków na dworcach i lotniskach. Najnowszą umiejętnością maszyn może stać się czytanie z ruchu warg i przekształcanie "oglądanych" rozmów na pliki tekstowe.

Komputer wygrał w pokera

8 lipca 2008, 15:04Przed rokiem pisaliśmy o pojedynku pomiędzy mistrzami pokera a programem Polaris. Wówczas oprogramowanie przegrało mecz. Teraz Polaris II wziął rewanż za swoją poprzednią wersję. Podczas pojedynku rozegranego w Rio All-Suite Hotel & Casino w Las Vegas, sztuczna inteligencja wygrała z siedmioma graczami.

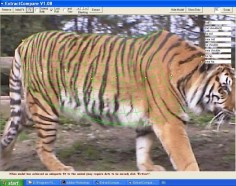

Automatyczne rozpoznawanie... tygrysów

17 marca 2009, 11:54Organizacje, których celem jest ochrona tygrysów przed wyginięciem, często używają umieszczonych w lesie kamer do obserwacji zwierząt. Wykonane zdjęcia są następnie analizowane przez ekspertów, którzy na podstawie unikalnych wzorów pasków na futrze potrafią przypisać je do konkretnego osobnika.

Mozilla o propozycji Microsoftu

19 sierpnia 2009, 10:23Mozilla rozpoczęła kampanię, w której domaga się od Microsoftu więcej, niż tylko zaprezentowania w systemie Windows możliwości wyboru przeglądarki, którą użytkownik chce zainstalować. Mitchell Baker, była szefowa Mozilli i obecna przewodnicząca Mozilla Foundation, oraz Harvey Anderson, główny prawnik firmy, opublikowali wpisy, w których przedstawiają wątpliwości wokół propozycji Microsoftu.

Ziemski sześcionóg poleci na Księżyc

12 kwietnia 2010, 10:38Po sukcesie marsjańskich łazików, NASA zamierza wysłać robota również na Księżyc, gdzie będzie współpracował z astronautami. Za udoskonalenie sześcionożnego pojazdu zabrał się Marty Vona - współautor sukcesu łazików Spirit i Opportunity.

Samochód z głośnikami zamiast silnika

22 września 2010, 22:38Samochody elektryczne, poza ekologicznością, mają jedną podstawową zaletę: nie hałasują. Niestety, ta zaleta jest zarazem wadą, ponieważ pędzący bezszmerowo samochód nie ostrzega hałasem o swojej obecności i może być niebezpieczny. Czy jest na to jakieś rozwiązanie? Tak, trzeba odgłos jadącego pojazdu wygenerować sztucznie.